En el whitepaper provisional no oficial de Qubic, no entré en los detalles técnicos de los algoritmos criptográficos utilizados. Por eso, y para quienes no están familiarizados con leer código en C++, he escrito este pequeño apéndice.

Más allá de SHA256

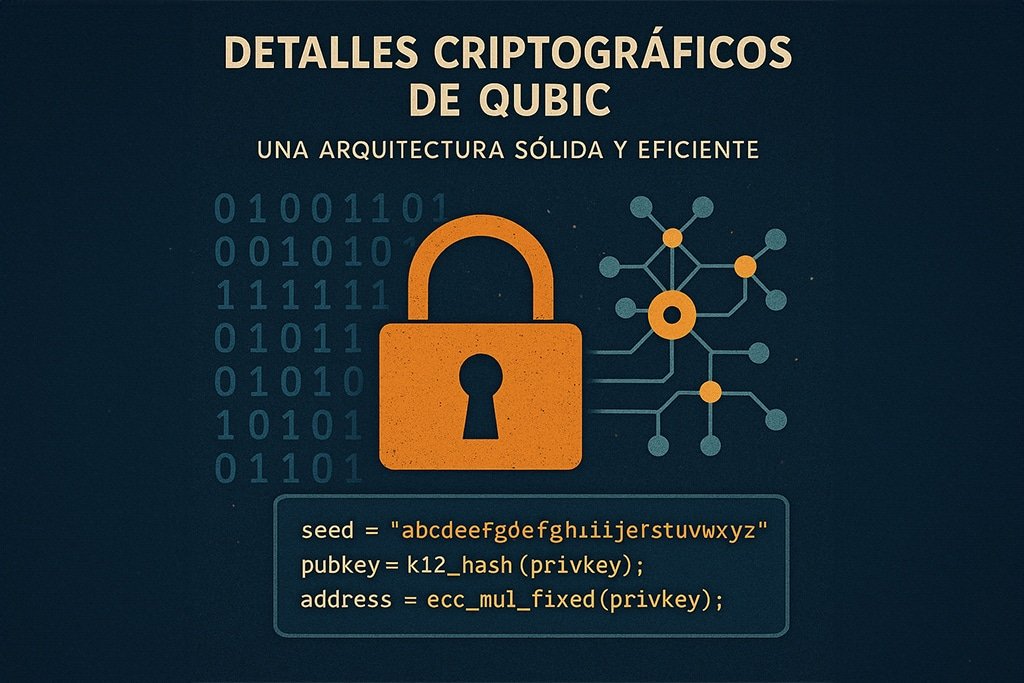

En lugar de utilizar el clásico algoritmo SHA256, Qubic emplea K12, desarrollado por el equipo de Keccak. Esta elección no es casual: K12 es una mejora sobre SHA256, más rápida y eficiente.

Fuera de esta sustitución, Qubic utiliza criptografía estándar de clave pública/clave privada de forma completamente convencional. De hecho, es uno de los pocos aspectos donde el enfoque de Qubic se mantiene “familiar” dentro del mundo cripto.

¿Cómo se generan las claves y direcciones?

Todo parte de una semilla de 55 caracteres alfabéticos en minúsculas. Esta semilla se convierte internamente en valores binarios del 0 al 25, y después se le aplica un doble hash K12 para obtener una clave privada de 256 bits.

A partir de esta clave privada, se genera la clave pública usando una llamada ecc_mul_fixed. Luego, las direcciones visibles para el usuario se derivan de los bits de la clave pública, incluyendo una suma de verificación basada también en K12.

Todo este proceso, incluso la creación del txhash (hash de transacción), está condensado en apenas 100 líneas de código claro y comprensible, dentro del archivo qubic-cli/keyUtils.cpp.

¿Y si prefiero usar palabras?

Dado que la semilla de 55 caracteres se traduce internamente en una clave privada de 256 bits con alta entropía, una wallet podría implementar un sistema de 24 palabras BIP39 (como lo usan muchas criptomonedas), en lugar del formato alfanumérico exclusivo de Qubic.

Computors, ticks y verificación

Cada época, el árbitro determina un nuevo conjunto de computors (nodos validadores), basándose en el rendimiento de la época anterior. Se seleccionan 676 computors, y la lista es transmitida por el árbitro a toda la red. Esto permite a cualquier nodo verificar que el computor correcto haya firmado un tick específico.

En cada tick, el siguiente computor en la lista actúa como líder de tick. Si logra el quórum, firma el tick, y este puede ser verificado criptográficamente.

Además, cada transacción puede ser verificada para confirmar que fue firmada con la clave privada correcta. Todo en Qubic es criptográficamente verificable, incluso sin tener bloques explícitos como en otras cadenas tradicionales.

Incluso los ticks vacíos son seguros

Cuando un tick no contiene transacciones, los nodos aún deben llegar a consenso para declarar que el tick estuvo realmente vacío. Esto evita posibles ataques donde un nodo podría ser engañado con información falsa sobre ticks vacíos.

Qubic combina eficiencia, innovación y seguridad criptográfica sin sacrificar simplicidad en su implementación. Una arquitectura pensada no solo para funcionar, sino para ser comprendida y validada por quienes decidan sumergirse en su código.